同時ログインセッション(Concurrent Login Sessions)によるセキュリティ脆弱性とは?

現代のWebアプリケーションにおいて、ユーザーの利便性を高めるために「複数端末からの同時ログイン」が許可されているケースが多く見受けられます。しかし、この便利な機能が思わぬ落とし穴となり、重大な セキュリティ脆弱性 を生むことがあります。

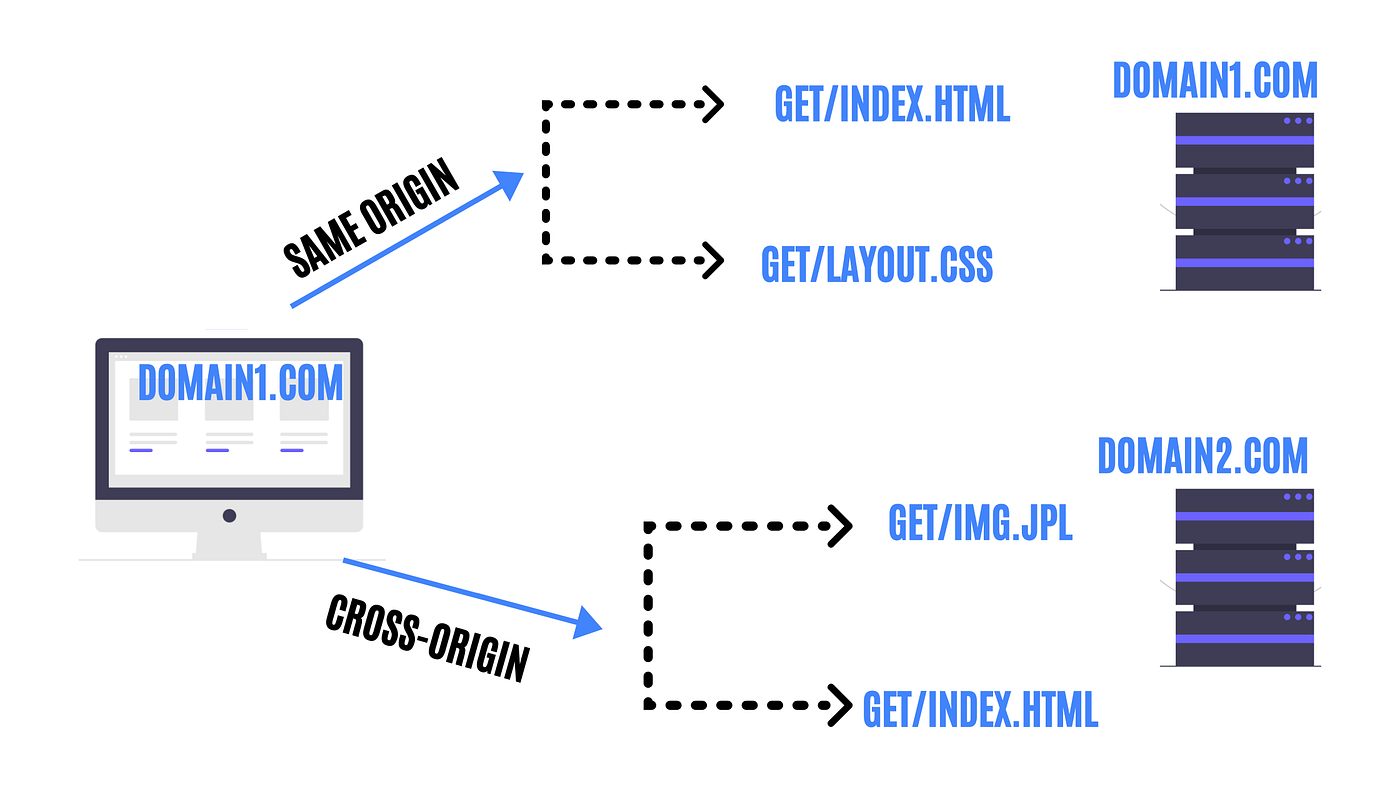

セキュリティ脅威の本質:「同じアカウントが複数の場所から同時にアクセス可能」である場合、悪意ある第三者が密かにセッションを奪取し、気づかれないまま内部データへアクセスできてしまう。

実際に起きた企業のデータ漏洩例

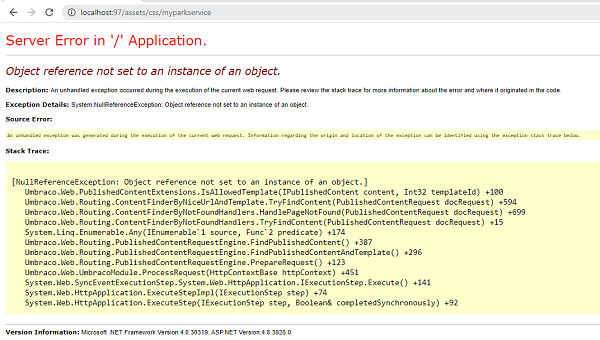

ある中堅IT企業では、リモートワーク社員が使用していた共有アカウントのパスワードが漏洩し、第三者による不正ログインが発生。正規の社員がログイン中にも関わらず、別の場所から同時アクセスが許可されていたため、不審な動きに気づかれることなく、内部文書や顧客データが数週間にわたり盗まれていました。

脆弱なコードの例:同時セッション管理なし

// PHPセッション処理(脆弱な実装例)

session_start();

$_SESSION['user_id'] = $user['id'];

// 同時ログインチェックなし

このようなコードでは、ユーザーが複数端末からログインしても、以前のセッションは破棄されません。結果、攻撃者が一度ログインに成功すれば、ユーザーがログアウトしない限り継続的に情報へアクセス可能になります。

ハッカーが悪用する手口

- セッションハイジャック:公開Wi-Fiやマルウェアを介してセッションIDを盗み取る

- ソーシャルエンジニアリング:パスワードを聞き出し、不正ログイン

- フィッシングサイト:偽ログイン画面で認証情報を取得

いずれのケースでも、同時ログインセッションが許可されていれば、ユーザー本人が気づかずに継続的なデータ窃取が可能になります。

修正方法:シングルセッション方式の導入

// セッションの一意性を担保するコード例

session_start();

$session_id = session_id();

// データベースでセッションを管理

$db_session = get_user_session_from_db($user['id']);

if ($db_session && $db_session != $session_id) {

// 古いセッションを無効にする

session_destroy();

echo "他の端末でログインされました。";

exit;

} else {

save_user_session_to_db($user['id'], $session_id);

}

この実装により、同一アカウントが同時に複数の端末からアクセスすることができなくなります。攻撃者がログインしても、正規ユーザーが再ログインすることでセッションが強制終了されるため、長期的な侵入が防止されます。

企業が取るべきセキュリティ対策

- 同時ログインの制限:セッションを1つに限定

- セッションの有効期限設定:一定時間でタイムアウト

- 多要素認証の導入(MFA)

- 不審なIP・端末からのアクセス検知

まとめ:利便性の裏にある大きなリスク

「セキュリティ脆弱性は便利さの裏に潜んでいる」ことを再認識しましょう。ログインセッションの管理不足は、企業の機密情報や顧客データの漏洩という深刻な結果を引き起こす可能性があります。

今すぐ、自社のシステムにおけるセッション管理の仕組みを見直し、同時ログイン制限の導入を検討しましょう。