Broken Access Control(アクセス制御の欠陥)は、ユーザーが本来アクセスできないはずの情報や機能にアクセスできてしまうセキュリティ脆弱性のことです。

適切な権限検証が行われていない場合、攻撃者は他人のアカウント情報を取得したり、管理者権限を不正に利用することが可能になります。

実際のデータ漏洩事例

2021年、Facebookの内部ツールに対してアクセス制御の不備が発覚し、攻撃者がユーザーアカウントの詳細情報にアクセスできる状態となっていました。

この問題は迅速に対応されましたが、アクセス制御の重要性を浮き彫りにしました。

攻撃者による悪用方法

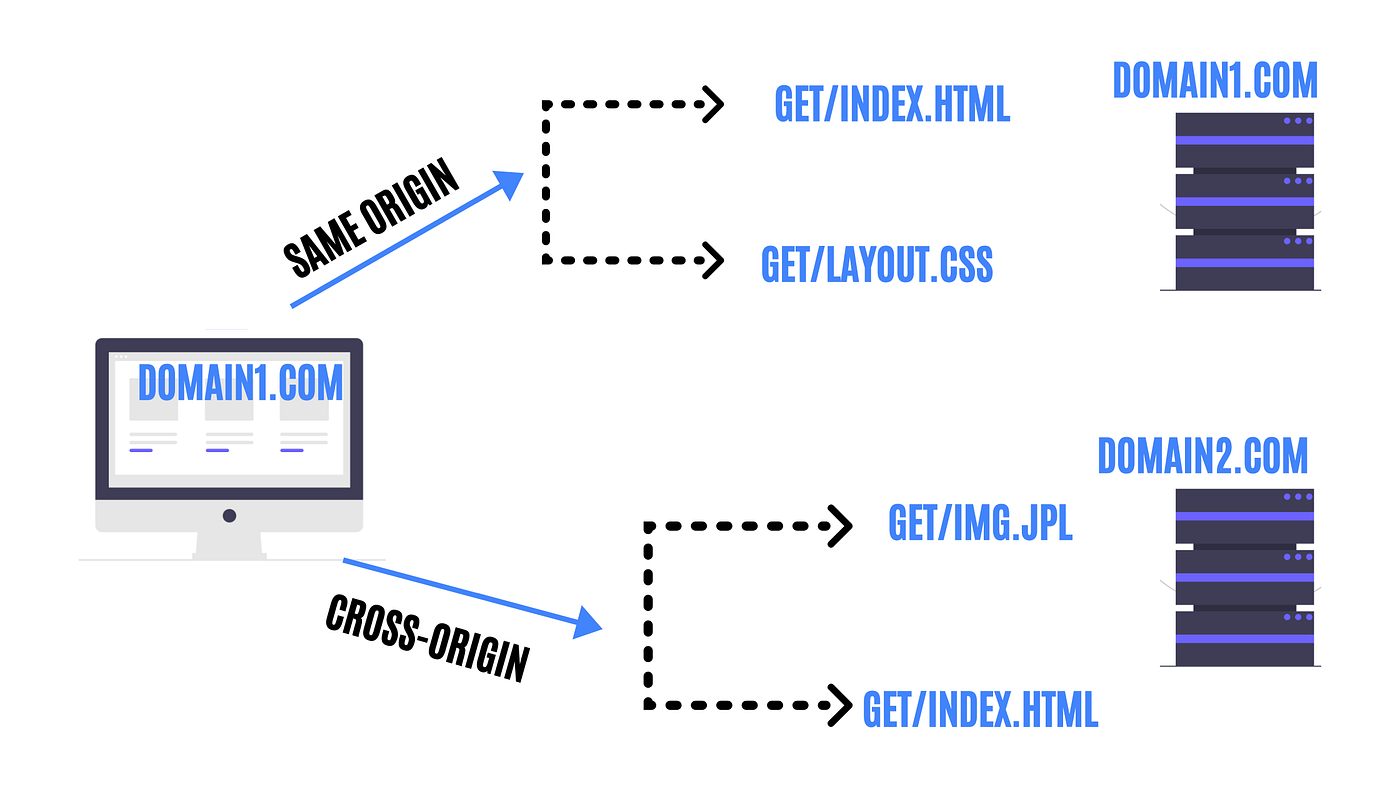

攻撃者はURLやAPIのエンドポイントに細工を加えることで、他人のリソースへアクセスを試みます。

また、フロントエンド側での表示制御だけに頼り、サーバー側での認可チェックがされていない場合、

攻撃者は容易に管理者ページや機密情報にアクセス可能です。

なぜ危険なのか?

アクセス制御の欠陥は、組織の内部情報、ユーザーデータ、設定ファイル、ログ情報などが

外部の不正ユーザーに漏洩するリスクを高めます。特に管理者権限への昇格が可能になると、

全システムの操作やデータ改ざんまで引き起こす可能性があり、重大な情報漏洩やセキュリティ事故へと繋がります。

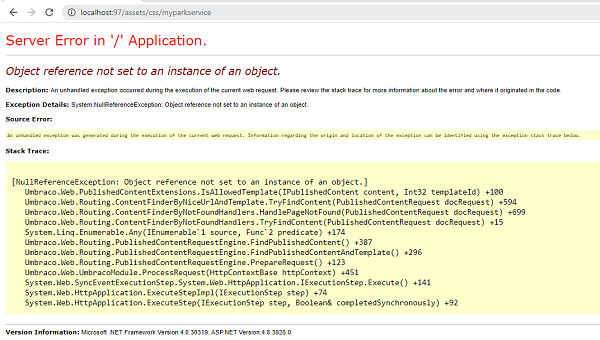

脆弱なコードの例

// URLでユーザーIDを指定してアクセス

GET /user/profile/123

// サーバー側で権限チェックなし

UserProfile profile = userService.getUserProfile(request.getParameter("id"));

return profile;

安全なコード例

// サーバー側でユーザーIDとセッションIDの一致を検証

int requestedId = Integer.parseInt(request.getParameter("id"));

int loggedInUserId = session.getAttribute("userId");

if (requestedId != loggedInUserId) {{

response.sendError(HttpServletResponse.SC_FORBIDDEN, "アクセス権限がありません。");

return;

}}

UserProfile profile = userService.getUserProfile(loggedInUserId);

return profile;

Broken Access Control を防ぐ方法

- サーバーサイドでの厳格な認可チェックを常に実装

- ロールベースアクセス制御(RBAC)や属性ベースアクセス制御(ABAC)の導入

- セキュリティテスト(ペネトレーションテストやSAST/DAST)の定期実施

- URLやAPIでのID操作に対して検証ロジックを適用

- 管理者機能には多要素認証(MFA)を導入

企業への影響

アクセス制御の失敗により、攻撃者は企業の内部システムに不正アクセスし、

財務データ、顧客情報、契約書などの機密データを取得するリスクがあります。

また、コンプライアンス違反や法的リスク、ブランドイメージの低下も深刻な影響として挙げられます。

まとめ

Broken Access Controlは、最も一般的で危険性の高いセキュリティ脆弱性の一つです。

アクセス制御の欠陥は、企業に深刻なデータ漏洩リスクをもたらし、

サイバー攻撃による損害を未然に防ぐためには、正確な権限管理と継続的なテストが不可欠です。

キーワード: Broken Access Control, アクセス制御の欠陥, 権限管理, ロールベースアクセス制御, 認可, APIセキュリティ, データ漏洩, セッション管理, ログイン脆弱性, サイバーセキュリティ, 同時セッション, セキュリティ脆弱性