SQLインジェクションとは?企業に深刻な被害をもたらす脆弱性

SQLインジェクション(SQL Injection)は、サイバーセキュリティの世界で最も有名で危険な脆弱性の一つです。攻撃者はこの手法を使って、不正にデータベースへアクセスし、個人情報漏洩、ログインバイパス、機密情報の改ざんや削除を行うことが可能です。

企業のセキュリティインシデントの多くは、SQLインジェクションのような基本的な脆弱性を突かれることによって発生しています。

📌 実際にあった企業の情報漏洩シナリオ

以下は、SQLインジェクションが原因で実際に発生した、深刻なデータ漏洩事件の例です。

- 某大手eコマース企業: 攻撃者がSQLインジェクションを用いて、ログイン画面から管理者権限を奪取し、数百万件のクレジットカード情報が流出。

- 中小企業の人事システム: パスワード保護が甘い管理画面にSQLコードを注入し、全社員の個人情報(マイナンバー含む)を抜き取られた。

- 医療系Webアプリケーション: SQLインジェクションにより、診察記録や保険情報が外部へ流出。医療データの損失と信頼低下につながった。

💥 攻撃者はどうやってSQLインジェクションを行うのか?

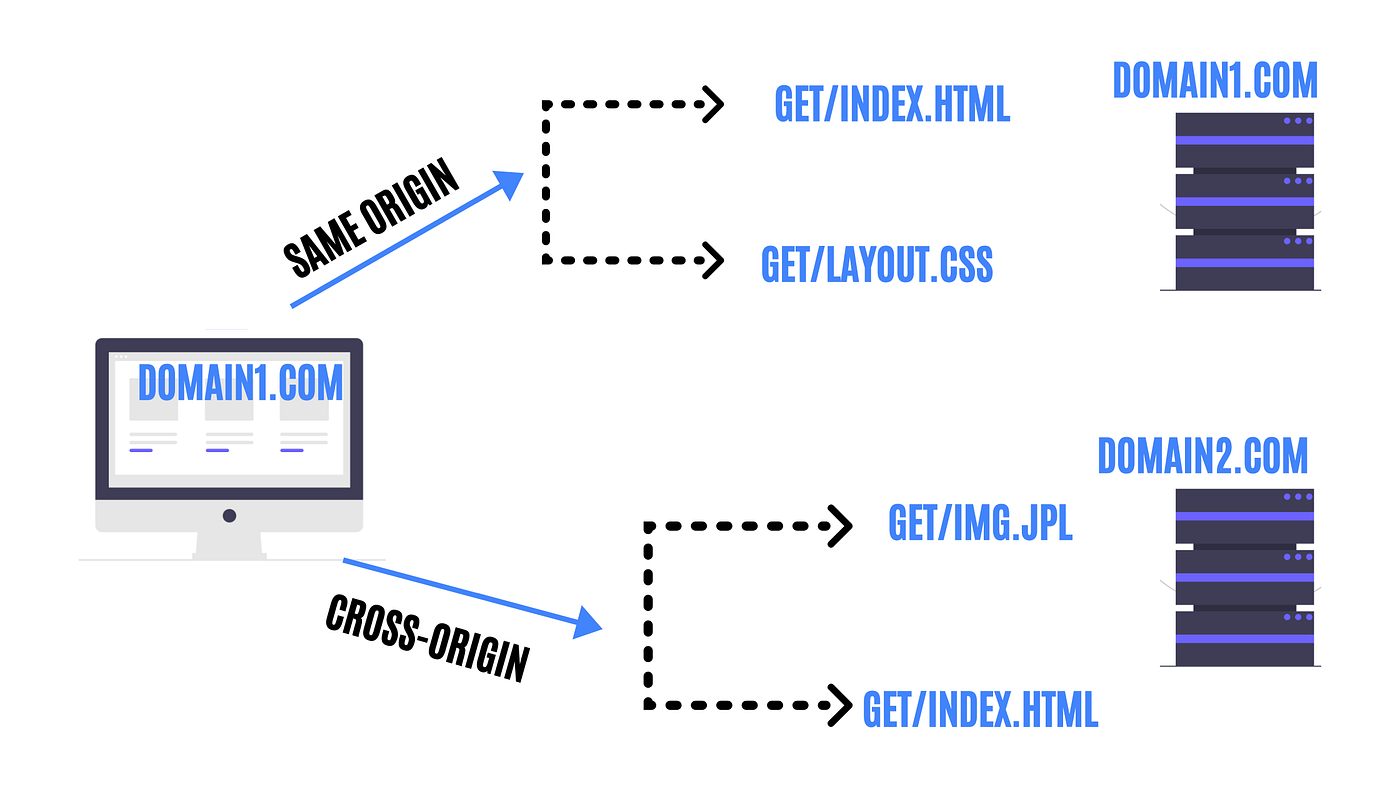

SQLインジェクションは、主に入力フォームなどに対して、SQLクエリの構造を破壊するような悪意あるコードを注入することで実行されます。典型的には、次のような方法です。

ユーザー入力: ' OR '1'='1 SQL文の例: SELECT * FROM users WHERE username = '' OR '1'='1' AND password = '';

このようなSQLクエリは、常に「真」と評価され、パスワード認証を無視してログイン成功となってしまうのです。

⚠ なぜSQLインジェクションは危険なのか?

SQLインジェクションが危険な理由は以下の通りです:

- すべてのデータにアクセス可能: 攻撃者は管理者権限を奪取し、全データを読み書き・削除できる。

- ログイン画面のバイパス: 認証をスキップして不正ログインが可能。

- バックドアの設置: 攻撃コードをDBに保存し、継続的にアクセスされる恐れがある。

- 複数セッションの乗っ取り: セッションIDが盗まれると、多重ログインによる不正操作が可能に。

🛠 どのようにしてSQLインジェクションを防ぐか?

以下のセキュリティ対策を実施することで、SQLインジェクションの脅威を大幅に減らすことができます。

- プリペアドステートメント(Prepared Statements)を使用:SQL文とデータを分離して処理。

- 入力値のバリデーション:サニタイズ処理や正規表現で入力内容を制限。

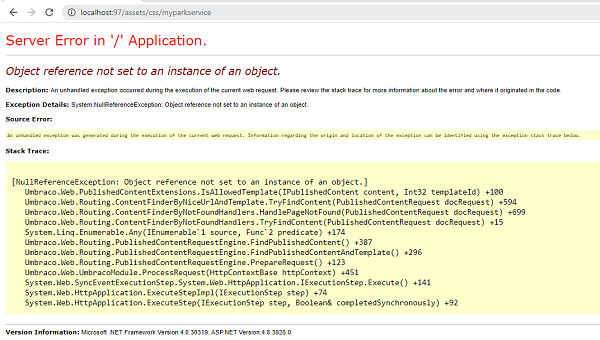

- エラーメッセージの抑制:データベースエラーの詳細を表示しない。

- 最小権限の原則:DBユーザーには必要最低限の権限のみ付与。

👨💻 脆弱なコードの例と安全なコードの比較

脆弱なPHPコード(SQLインジェクション可能):

<?php $user = $_POST['username']; $pass = $_POST['password']; $sql = "SELECT * FROM users WHERE username = '$user' AND password = '$pass'"; $result = mysqli_query($conn, $sql); ?>

安全なコード(Prepared Statement使用):

<?php

$stmt = $conn->prepare("SELECT * FROM users WHERE username = ? AND password = ?");

$stmt->bind_param("ss", $user, $pass);

$stmt->execute();

$result = $stmt->get_result();

?>

このように、プリペアドステートメントを使うことで、SQL文の構造を固定し、注入されるリスクを完全に排除することが可能です。

🔒 まとめ:企業がすべき対策とは?

SQLインジェクションは古典的ながら今も頻出する攻撃手法であり、企業のセキュリティ対策における最優先事項の一つです。セッション管理、ログインシステムの保護、そしてデータベースアクセスの設計までを見直すことで、情報漏洩リスクを最小限に抑えることができます。

小さなコーディングミスが、大きなセキュリティ事故につながる。SQLインジェクション対策は、今すぐに始めましょう。

SEOキーワード: SQLインジェクション, セキュリティ脆弱性, 情報漏洩, サイバー攻撃, データ侵害, ログインバイパス, プリペアドステートメント, Webアプリケーションセキュリティ, 複数セッション管理, サイバーセキュリティ対策, データベースセキュリティ